Criminelen hebben hun tactieken om toegang te verkrijgen van het netwerk van hun slachtoffers niet of nauwelijks aangepast. Het verkrijgen van toegang kan in veel gevallen voorkomen worden als basis-beveiligingsmaatregelen worden ingevoerd. Dat blijkt uit het Ransomware Jaarbeeld 2024.

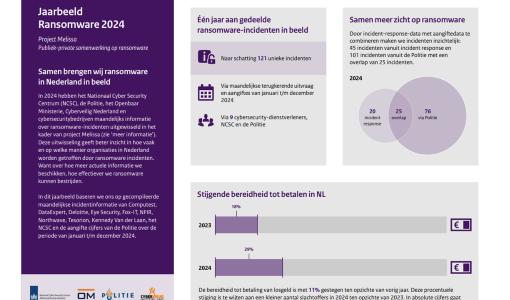

In 2024 hebben het Nationaal Cyber Security Centrum (NCSC), de Politie, het Openbaar Ministerie, Cyberveilig Nederland en cybersecuritybedrijven maandelijks informatie over ransomware-incidenten uitgewisseld in het kader van project Melissa. Het Jaarbeeld Ransomware 2024 biedt inzicht in ransomware-aanvallen in Nederland en is gebaseerd op gecompileerde maandelijkse incidentinformatie van Computest, DataExpert, Deloitte, Eye Security, Fox-IT, NFIR, Northwave, Tesorion, Kennedy Van der Laan, het NCSC en de aangifte cijfers van de Politie over de periode van januari t/m december 2024.

Het doel van deze uitwisseling is om beter inzicht te krijgen hoe vaak en op welke manier organisaties in Nederland worden getroffen door ransomware-incidenten. Want over hoe meer actuele informatie we beschikken, hoe effectiever we ransomware kunnen bestrijden.

Ransomware-incidenten volgen de gebaande paden voor toegang

Uit een analyse van ransomware-aanvallen in Nederland in 2024, mogelijk gemaakt door de samenwerking binnen Project Melissa, komt naar voren dat cybercriminelen geen nieuwe technieken gebruiken om ransomware in te zetten. Zo krijgen criminelen nog steeds het vaakst via kwetsbaarheden in software en via account-takeover toegang. Ransomware-aanvallen kunnen vaak voorkomen worden door invoering basis-beveiligingsmaatregelen. Het goed inrichten van onder andere patchmanagement is een van de vijf basismaatregelen om jouw organisatie te beschermen tegen een ransomware-aanval.

Samen meer zicht op ransomware

Het aantal incidenten binnen de analyse is licht gedaald ten opzichte van vorig jaar. Er is sprake van 121 unieke incidenten. 76 van deze incidenten zijn bekend via aangiften en 20 via incident response bedrijven. Daarnaast is bij 25 incidenten sprake van een overlap - dit betreft incidenten die zowel uit de maandelijkse uitvraag als uit de aangifte data van de politie naar voren zijn gekomen.

Incidenten bij grote en middelgrote organisaties (vanaf ca. 50 fte) zijn in ongeveer 40% van de gevallen zichtbaar door middel van de genoemde bronnen, terwijl dit voor het MKB slechts 10-15% is. Dit suggereert dat het daadwerkelijke aantal ransomware aanvallen hoger ligt. De top 3 getroffen sectoren is anders dan in 2023; ICT is de nieuwkomer met 24%.

De bereidheid tot betaling van losgeld is met 11% gestegen ten opzichte van vorig jaar. Deze procentuele

stijging is te wijten aan een kleiner aantal slachtoffers in 2024 ten opzichte van 2023. In absolute cijfers gaat het om 10 slachtoffers (2023) en 13 slachtoffers (2024).

Nieuwe deelnemers welkom

Alleen samen maken we ons beeld van ransomware in Nederland completer en maken we een vuist tegen ransomware. Staat jouw bedrijf ransomware slachtoffers bij? Dan bespreken wij graag met jou de mogelijkheden en het belang van bijdrage aan deze statistieken. Mail voor meer informatie naar info@ncsc.nl.

Het doen van aangifte is cruciaal als je als bedrijf of particulier slachtoffer bent geworden van ransomware. Ook als criminelen al betaald zijn, geeft dat de politie belangrijke informatie. Een aangifte kan ontbrekende informatie bevatten waarmee de politie het systeem kan ontgrendelen. Ook helpt het bij het vinden van verdachten.

Bekijk en lees het Jaarbeeld Ransomware 2024 hier.